In un'epoca in cui i contenuti digitali sono diventati parte integrante della nostra quotidianità, la domanda su come proteggerli è diventata cruciale. Dai DVD ai servizi in streaming, la guerra alla pirateria digitale ha spinto le industrie a sviluppare sistemi di protezione sempre più sofisticati. Ma come è nata questa battaglia? E quali sono le tecnologie che, nel corso di tre decenni, hanno tentato di bloccare la diffusione illecita di contenuti protetti dal diritto d'autore? In questa puntata esploriamo l'evoluzione del DRM, il Digital Rights Management, analizzando come è cambiato il modo di proteggere film, musica, software e videogiochi nel passaggio dall'era analogica a quella completamente digitale.

Nella sezione delle notizie parliamo di WhatsApp che introduce nuovi controlli parentali, dello scontro tra Anthropic e il Pentagono in ambito militare e infine della missione DART che ha dimostrato che è possibile modificare l'orbita di un corpo del Sistema Solare.

Brani

• Ecstasy by Rabbit Theft

• One Taste by More Plastic & URBANO

Salve a tutti, siete all'ascolto di INSiDER - Dentro la Tecnologia, un podcast di Digital People e io sono il vostro host, Davide Fasoli.

Oggi parleremo di DRM, Digital Rights Management, ossia di quella serie di tecnologie e sistemi pensati per proteggere i contenuti digitali dalla pirateria.

Scopriremo come funzionano questi meccanismi di protezione, perché vengono continuamente aggirati e se davvero ha senso implementarli.

Prima di passare alle notizie che più ci hanno colpito questa settimana, vi ricordo che potete seguirci su Instagram a @dentrolatecnologia, iscrivervi alla newsletter e ascoltare un nuovo episodio ogni sabato mattina, su Spotify, Apple Podcast, YouTube Music oppure direttamente sul nostro sito.

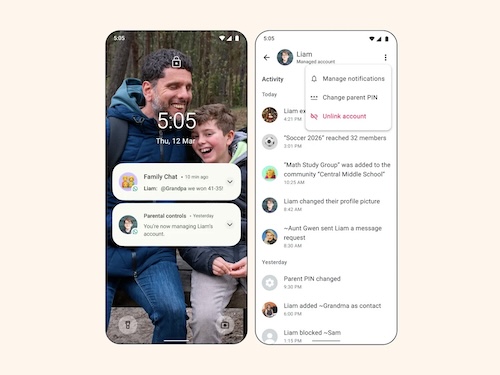

Il tema della sicurezza online dei minori è sempre molto difficile da affrontare.

Da una parte, infatti, c'è la necessità di proteggere i figli dai pericoli del web, dall'altra è ormai impensabile escluderli da un mondo sempre più connesso.

E l'unica soluzione ad oggi è fornire ai genitori strumenti per controllare e limitare le attività online dei figli.

Per questo motivo, WhatsApp ha annunciato l'introduzione degli "account gestiti dai genitori".

Una nuova funzionalità che permette di configurare WhatsApp per i preadolescenti con controlli specifici sull'esperienza di messaggistica.

Il funzionamento è relativamente semplice.

Il genitore collega l'account del figlio al proprio dispositivo attraverso un processo guidato e da quel momento in poi ha un accesso a una serie di controlli.

In particolare, il genitore può decidere chi ha la possibilità di contattare il ragazzo o la ragazza, quali gruppi può frequentare e come gestire le richieste di messaggi da contatti sconosciuti.

Tutto questo attraverso un PIN parentale che garantisce che i controlli rimangano nelle mani dell'adulto.

Ovviamente la crittografia end-to-end rimane attiva per tutte le conversazioni, rendendo impossibile a chiunque - anche a WhatsApp - di accedere ai messaggi e mantenendo la privacy sempre al centro dell'esperienza.

Negli Stati Uniti si è aperto uno scontro legale che mette al centro il rapporto tra governo, tecnologia e intelligenza artificiale.

L'azienda di intelligenza artificiale Anthropic ha presentato due cause contro il Department of War, dopo che il Pentagono l'ha inserita in una lista di soggetti considerati un rischio per la catena di approvvigionamento.

Si tratta di una decisione senza precedenti nei confronti di una società americana e che potrebbe avere conseguenze pesanti sul piano economico, perché le aziende che lavorano con il governo federale potrebbero essere costrette a interrompere ogni collaborazione con Anthropic.

Alla base della disputa ci sarebbe il rifiuto dell'azienda di consentire l'uso dei propri modelli di intelligenza artificiale per sistemi di sorveglianza interna su larga scala o per lo sviluppo di armi completamente autonome, una posizione che,

secondo la società, avrebbe portato l'amministrazione guidata da Donald Trump a reagire con una misura punitiva e politicamente motivata.

La vicenda è ancora più delicata perché il modello Claude era stato ampiamente utilizzato negli ultimi mesi anche all'interno di programmi militari.

Anthropic sostiene comunque di voler continuare a collaborare con le istituzioni per la sicurezza nazionale, ma difendendo i propri principi sullo sviluppo responsabile dell'intelligenza artificiale, in un dibattito che riguarda sempre più da vicino il ruolo delle nuove tecnologie nei sistemi di difesa.

La missione DART, acronimo di Double Asteroid Redirection Test, ha prodotto risultati ben più significativi di quanto inizialmente rilevato.

Se già era noto che l'impatto del settembre 2022 contro l'asteroide Dimorphos aveva accorciato di 33 minuti la sua orbita attorno a Didymos, un nuovo studio pubblicato su Science Advances ha dimostrato che la collisione ha alterato anche la

traiettoria dell'intero sistema binario intorno al Sole, modificandola di circa 0,15 secondi e imprimendo una variazione di velocità di 11,7 micron al secondo.

Per la prima volta nella storia, dunque, l'essere umano ha modificato l'orbita di un corpo del sistema solare.

Tale effetto è attribuibile non solo all'urto diretto della sonda, ma anche a un meccanismo di amplificazione generato dalla nuvola di detriti espulsa al momento dell'impatto, che ha raddoppiato l'efficacia del trasferimento di quantità di moto.

Le misurazioni sono state ottenute anche tramite la tecnica dell'occultamento stellare, grazie al contributo di osservatori volontari in tutto il mondo.

Lo studio perciò ha confermato la fattibilità concreta della difesa planetaria mediante la deviazione di asteroidi.

L'avvento del digitale ha segnato nel mondo dei contenuti multimediali un cambiamento epocale nel modo in cui questi contenuti potevano essere fruiti e diffusi.

Passare dalle vecchie VHS ai CD o ai DVD ha ottimizzato di gran lunga gli spazi occupati, permettendo agli utenti di conservare centinaia di film o canzoni in spazi ridotti e poterli guardare su dispositivi decisamente più compatti rispetto alle soluzioni precedenti.

Ma la vera svolta ovviamente è arrivata con Internet e con i servizi in streaming.

Qui non si parla più di incrementare il proprio catalogo da poche decine a qualche centinaio di elementi, ma della possibilità di accedere a un numero inimmaginabile di contenuti multimediali sempre disponibili sul proprio dispositivo preferito.

Un cambiamento del genere però ha sollevato anche una questione fondamentale.

Come proteggere questi contenuti?

In altre parole, si possono tutelare i detentori dei diritti dalla pirateria e dalla diffusione illecita di film, canzoni, ma anche giochi, software e serie televisive?

Grazie al digitale, infatti, è diventato estremamente semplice registrare uno schermo, duplicare un DVD o estrarne i contenuti per poi renderli disponibili gratuitamente a tutti online.

Ed è proprio qui che entra in gioco il DRM, o Digital Rights Management, ossia una serie di attività, tecniche e tecnologie che hanno l'obiettivo di tutelare il diritto d'autore.

Un esempio pratico?

Provando a registrare lo schermo del proprio PC mentre guardiamo una serie su Netflix, il risultato sarà un video completamente oscurato.

L'obiettivo della puntata di oggi, quindi, sarà proprio quello di parlare di DRM, che cos'è, come è nato e quali sono le tecnologie che - dai CD ai servizi di streaming - permettono di bloccare, o perlomeno limitare, la diffusione illecita di contenuti digitali protetti da diritto d'autore.

Cercheremo di spiegare come funzionano tecnicamente alcune di queste tecnologie, e di capire perché questa battaglia tra chi vuole proteggere contenuti da un lato e chi li vuole, tra virgolette "liberare" dall'altro, non sembra destinata a finire tanto presto.

Partiamo dall'inizio con una domanda semplice, ma la cui risposta può essere molto interessante: perché il DRM è nato solo nell'era digitale?

Prima non venivano copiati contenuti analogici come musicassette, vinili o trasmissioni televisive?

La risposta è sì, la copia già esisteva.

Tuttavia copiare da questi supporti comportava inevitabilmente una perdita di qualità.

Possiamo immaginarlo come fotocopiare un foglio scritto a mano.

La prima copia è un po' più sbiadita dell'originale, la copia della copia è ancora peggiore e alla decima generazione il testo è praticamente illeggibile.

Lo stesso principio valeva per una cassetta duplicata, o per una registrazione televisiva in VHS.

La qualità degradava ad ogni passaggio e questo limite fisico era più che sufficiente non per bloccare totalmente, ma per limitare di molto la diffusione dei contenuti.

Con l'avvento del digitale però questa barriera scomparve di colpo.

Copiare un file digitale significa ottenere una replica perfetta, identica al bit e senza alcun degrado.

Non è più come fotocopiare un foglio, ma come duplicare uno stampo.

Ogni copia è identica all'originale all'infinito.

E questo cambiamento, avvenuto progressivamente tra la fine degli anni '80 e i primi anni '90, mise in crisi tutto il modello di distribuzione dei contenuti che l'industria aveva costruito fino a quel momento.

Ed è proprio qui che sono nati i primi sistemi DRM, alla cui base ci sono sempre due elementi principali: i metadati nascosti nei file - leggibili solo da software autorizzati - e la crittografia, che rende accessibile il contenuto solo a chi possiede la chiave giusta.

Uno dei primi esempi di DRM applicato ai neonati DVD è del 1996 ed è il Content Scrambling System, più noto come CSS, sviluppato da Panasonic e Toshiba.

Per capire come funziona, possiamo immaginarlo come una cassaforte con più serrature.

Sul disco sono memorizzate la cosiddetta "Disk Key" e una serie di "Title Key", cioè chiavi specifiche per ogni contenuto del disco, nascoste in una piccola area invisibile al normale processo di lettura.

Il lettore hardware invece possiede al suo interno una "Player Key", legata a una licenza rilasciata dal produttore.

Quando viene inserito un DVD nel lettore, quindi, il lettore e il disco si autenticano a vicenda, si scambiano le chiavi e solo se tutto torna, il contenuto viene decriptato e mostrato sullo schermo.

Provando invece a copiare il file direttamente, quello che si ottiene è un file cifrato e illeggibile, un po' come aprire una cassaforte e trovare dentro un altro lucchetto.

Il sistema ha funzionato correttamente per circa tre anni.

Dopodiché, grazie ad attività di reverse engineering su software di lettura DVD, è stato creato DeCSS, scritto D e C S S.

Un'azienda chiamata Xing Technologies aveva infatti sviluppato un player per DVD su PC, lasciando la propria Player Key esposta in memoria, praticamente in chiaro.

Un gruppo di ricercatori sfruttò questa debolezza per ricostruire il funzionamento del CSS e creare un software in grado di decodificare qualsiasi DVD, rendendo di fatto possibile la copia.

Cercando di aumentare ulteriormente la protezione, Sony sviluppò A R c c O S, ARccOS, un sistema che creava deliberatamente settori con dati corrotti sul disco.

I software di copia meno sofisticati si inceppavano su questi settori e restituivano errori, mentre i lettori hardware regolari seguivano le istruzioni codificate nel disco e li saltavano automaticamente.

Inutile dire che alla fine anche questo sistema fu facilmente aggirato.

Veniamo quindi al mondo videoludico, dove i primi passi li ha mossi Sony con la prima PlayStation.

L'azienda aveva adottato una soluzione basata su un codice speciale inserito nel disco ufficiale, in posizioni che i normali masterizzatori CD non potevano replicare.

Gli obiettivi di questo sistema erano principalmente due: il primo era l'anti-pirateria vera e propria.

Quando veniva inserito il disco, il controller del lettore ottico andava a cercare quel codice in quella zona specifica.

Se lo trovava, il gioco era riconosciuto come originale ed avviato correttamente, mentre in caso contrario la console si rifiutava di avviarlo.

Il secondo obiettivo era il cosiddetto "Region Lock".

A seconda del mercato il codice era diverso, ad esempio SCEI per il Giappone, SCEA per l'America, SCEE per l'Europa.

Questo garantiva non solo che solo i giochi originali venissero avviati, ma anche che un gioco giapponese non potesse essere utilizzato su una console europea, proteggendo così le finestre di distribuzione regionali.

A differenza dei DVD, poi, Sony aveva il pieno controllo sia sul software che sull'hardware, rendendo il sistema praticamente impenetrabile.

Tuttavia con l'avvento dei microcontrollori programmabili anche questo limite fu aggirato.

Bastava infatti saldare un piccolo componente alla scheda madre della console che iniettava artificialmente il codice di regione, ingannando il sistema e avviando qualsiasi disco anche quelli non originali.

Un altro sistema messo in campo, questa volta per la protezione dei dischi Blu-ray, è l'AACS, acronimo che sta per Advanced Access Content System, sviluppato congiuntamente da Disney, Intel, Microsoft, Sony, Warner Bros e Toshiba.

Il funzionamento prevedeva che ogni disco avesse un Media Key Block e ogni lettore una chiave univoca.

Se una chiave viene compromessa questa può essere inserita in una blacklist nei nuovi dischi, che risulteranno illeggibili per quel lettore specifico.

Tutto questo possiamo immaginarlo come un condominio con chiavi diverse per ogni inquilino.

Se una chiave viene rubata, il condominio può ricodificare le serrature dei nuovi appartamenti - in modo che quella chiave non funzioni più - senza dover cambiare tutto.

Inutile dirlo, dopo poco più di un anno dopo il rilascio di AACS, nel dicembre 2006, un hacker pubblicò un programma che estraeva le chiavi AACS direttamente dalla RAM dei software player video su PC.

E nel febbraio 2007 fu scoperta una chiave che permetteva di decifrare l'intera produzione di dischi HD DVD e Blu-ray fino a quel momento.

Lato software, invece, alcuni esempi di DRM vengono da Windows, quando suite professionali come Microsoft Office hanno iniziato a richiedere una chiave per lo sblocco totale del programma.

Da lì in poi anche altri software hanno seguito l'esempio, in una continua rincorsa tra sistemi di protezione sempre più sofisticati e programmi realizzati ad hoc per permettere illecitamente lo sblocco.

Avvicinandoci ai giorni nostri un capitolo che merita attenzione particolare riguarda la musica digitale.

Quando Apple aprì l'iTunes Store, nel 2003, ogni brano era protetto da FairPlay, il sistema DRM proprietario di Apple.

In pratica i file musicali acquistati potevano essere riprodotti solo su un numero limitato di dispositivi autorizzati, e soprattutto solo all'interno dell'ecosistema Apple.

Non si poteva ad esempio copiare un brano su un lettore MP3 di un'altra marca.

Le proteste degli utenti però furono tali che nel 2009 Apple rimosse completamente il DRM da tutto il catalogo di iTunes.

Veniamo ora ai tempi più recenti, dove i supporti fisici come dischi e DVD non vengono praticamente più utilizzati in favore di software, file scaricati da Internet e streaming.

Ad oggi i protagonisti principali legati al DRM sono tre, ossia Widevine di Google, l'appena citato FairPlay di Apple e PlayReady di Microsoft.

Insieme coprono praticamente l'intero ecosistema della fruizione digitale.

Partendo da Widevine, il sistema di Google ha tre livelli di sicurezza, indicati come L1, L2 e L3.

Il livello L1 è il più robusto e prevede che la decodifica del contenuto avvenga all'interno di un ambiente di esecuzione di fiducia chiamato Trusted Execution Environment.

Per capire cos'è, possiamo immaginarlo com'è una stanza blindata all'interno del processore, ossia una zona isolata che nemmeno il sistema operativo può raggiungere, dove i dati entrano cifrati, vengono elaborati e ne escono già pronti per lo schermo, senza mai essere accessibili ad altri processori.

Su un dispositivo con Widevine L1, un servizio di streaming come Netflix può trasmettere contenuti in risoluzione massima.

Con L2 ed L3 la protezione è meno robusta e anche la risoluzione è limitata.

Per questo motivo, su certi telefoni, le app non permettono risoluzioni oltre il 480p o 720p.

Ed è anche per questo che lo schermo diventa nero quando si prova a registrare.

Attraverso un'impostazione che l'app può indicare al sistema operativo, viene infatti impedito l'invio dei dati dei pixel a qualsiasi altro processore, inclusi gli strumenti di cattura dello schermo.

Su iPhone, iPad, Mac e PC Windows, gli stessi comportamenti sono gestiti dai rispettivi sistemi FairPlay e PlayReady.

Esiste poi una protezione fisica gestita dal protocollo HDCP, sviluppato da Intel, e che agisce nella connessione HDMI tra dispositivi, ad esempio tra il PC e una televisione.

Se nella catena di trasmissione c'è un componente non certificato HDCP, ad esempio un registratore non autorizzato per catturare lo streaming video, il contenuto protetto semplicemente non viene trasmesso.

A questo punto vale la pena fare un piccolo salto nel mondo dei videogiochi moderni, perché offre uno dei casi studio più interessanti sull'efficacia del DRM.

Steam è diventata il più grande marketplace di giochi PC al mondo, pur avendo un sistema DRM tecnicamente piuttosto leggero.

Eppure, la maggior parte dei giocatori acquista i giochi proprio su Steam, preferendoli alla versione pirata.

Oltre al software, infatti, la piattaforma offre agli utenti servizi aggiuntivi, come gli achievements, salvataggi cloud, aggiornamenti automatici, multiplayer e una libreria accessibile da qualsiasi PC.

Al contrario, sistemi DRM come Denuvo hanno preferito una protezione tecnicamente più aggressiva e sicura.

Il risultato?

Ad essere danneggiati da questo sistema sono stati principalmente i giocatori che avevano legittimamente acquistato il software.

Molti utenti hanno infatti iniziato a lamentare cali di prestazioni nei giochi, con tempi di caricamento più lunghi e un maggiore stress sull'hardware.

Come per il caso di Apple con iTunes, molte case produttrici hanno quindi rimosso il sistema dai loro videogiochi.

Inutile dire, poi, che se anche ad oggi è ancora possibile trovare contenuti protetti da diritto d'autore liberamente accessibili online, tutte queste protezioni implementate nel corso degli anni sono state, alla fine, sempre aggirate.

E quindi arriviamo alla domanda che si pongono sia i difensori che i critici del DRM.

Ha davvero senso implementarlo?

Da una parte, le industrie software, musicali e cinematografiche hanno la necessità di tutelarsi e proteggere i propri contenuti da una diffusione illecita.

Dall'altra, però, non solo questi sistemi vengono regolarmente aggirati, ma esistono casi in cui possono violare i diritti degli utenti stessi, o trasformarsi in sistemi di controllo potenzialmente pericolosissimi.

Un esempio emblematico viene dal 2005, quando Sony distribuì circa 22 milioni di CD musicali con un sistema di protezione anticopia che installava automaticamente sul computer dell'utente, senza chiederlo, un software chiamato XCP.

Questo software, però, per funzionare, modificava il funzionamento interno di Windows, creando vulnerabilità che potevano essere sfruttate da malware esterni.

Una volta scoperto, Sony fu costretta a ritirare i CD e si trovò coinvolta in diverse cause legali.

Lo stesso Piracy Shield, di cui abbiamo avuto modo di parlare anche in puntate recenti, ha intrinsecamente dei pericoli e non è esente da potenziali abusi.

Per non parlare dei casi in cui i sistemi DRM non completamente implementati, o disponibili solo per alcuni sistemi operativi, hanno creato ostacoli a chi i contenuti li aveva legittimamente acquistati.

Alcune soluzioni più recenti che sono state sperimentate vanno in una direzione diversa, più investigativa che preventiva.

La filigrana digitale, o watermark, non cerca di impedire la copia, ma di renderla tracciabile.

Ogni copia distribuita contiene informazioni nascoste che identificano l'origine specifica di quella distribuzione.

Se quella copia finisce online illegalmente, è possibile risalire alla fonte.

È un approccio meno combattivo, ma in molti paesi va in contrasto con le normative sulla privacy degli utenti e rimane quindi una soluzione parziale.

La verità è che forse l'unico modo davvero efficace per combattere la pirateria non è investire tempo e denaro nello sviluppo di sistemi di protezione sempre più avanzati, ma rendere l'esperienza legale più comoda e conveniente di quella illegale.

Steam lo ha dimostrato nei giochi, Spotify e Netflix lo stanno dimostrando nella musica e nel cinema.

Contenuti pressoché illimitati, sempre accessibili anche offline, disponibili su qualsiasi dispositivo e accompagnati da un sistema di raccomandazione che conosce i nostri gusti meglio di noi.

Non si tratta più solo di accedere a un contenuto, ma di avere un'esperienza che è semplicemente impossibile replicare scaricando un file pirata.

E il tutto a un prezzo che la maggior parte delle persone è disposta a pagare volentieri.

Quando l'alternativa legale è più comoda, più veloce e più piacevole di quella illegale, il problema della pirateria non sparisce, ma si ridimensiona in modo naturale.

E forse è questa la lezione più importante che il DRM ci ha insegnato in questi 30 anni di storia.

L'unico modo per combattere la pirateria non è limitare la diffusione dei contenuti, ma concentrarsi invece su esperienze che valgono davvero la pena essere acquistate.

E così si conclude questa puntata di INSiDER - Dentro la Tecnologia, io ringrazio come sempre la redazione e in special modo Matteo Gallo e Luca Martinelli che ogni sabato mattina ci permettono di pubblicare un nuovo episodio.

Per qualsiasi tipo di domanda o suggerimento scriveteci a redazione@dentrolatecnologia.it, seguiteci su Instagram a @dentrolatecnologia dove durante la settimana pubblichiamo notizie e approfondimenti.

In qualsiasi caso nella descrizione della puntata troverete tutti i nostri social.

Se trovate interessante il podcast condividetelo che per noi è un ottimo modo per crescere e non dimenticate di farci pubblicità.

Noi ci sentiamo la settimana prossima.